当今时代,网络威胁的种类、网络攻击的强度均以几何速度增长。而DDoS攻击是一种可以造成大规模破坏的黑客武器,它通过伪造流量,使得被攻击的服务器、网络链路或是网络设备(如防火墙、路由器等)负载过高,从而导致系统崩溃,最终无法正常对外提供服务。而且由于各类DDoS工具的不断发展,使得实施DDoS攻击变得非常容易,各类攻击工具可网上随意下载,使用者稍有网络知识,便可发起攻击。

从以往国内外的攻击实例中发现,DDoS攻击会对电信运营商、大型电子商务网站、互联网金融等高度依赖互联网开展业务的客户造成巨大损失,常见的DDoS攻击类型有:

◆ 流量型DDoS攻击。核心网络的通信链路遭受DDoS攻击,大量攻击流量导致网络带宽被阻塞,正常的访问请求被攻击流量淹没而无法到达服务器,导致无法正常提供服务。

◆ 资源耗尽型DDoS攻击。业务服务器遭受攻击,业务服务器受日益繁多的应用层DDoS攻击影响,大量的虚假新建链接将导致服务器响应越来越慢,直至服务器宕机,无法对外正常提供服务。

在面临将会造成巨大利益损失的情况下,摆在用户面前有两大问题急需解决:

1、如何应对海量攻击,确保业务稳定运行?

2、如何降低维护成本,提高DDoS攻击防护投资利用率?

基于多年在安全领域的沉淀以及对客户需求的深刻理解,齐杉科技针对DDoS攻击提出异常流量清洗解决方案,解决方案适用不同应用场景下的流量型DDoS攻击和资源耗尽型DDoS攻击。

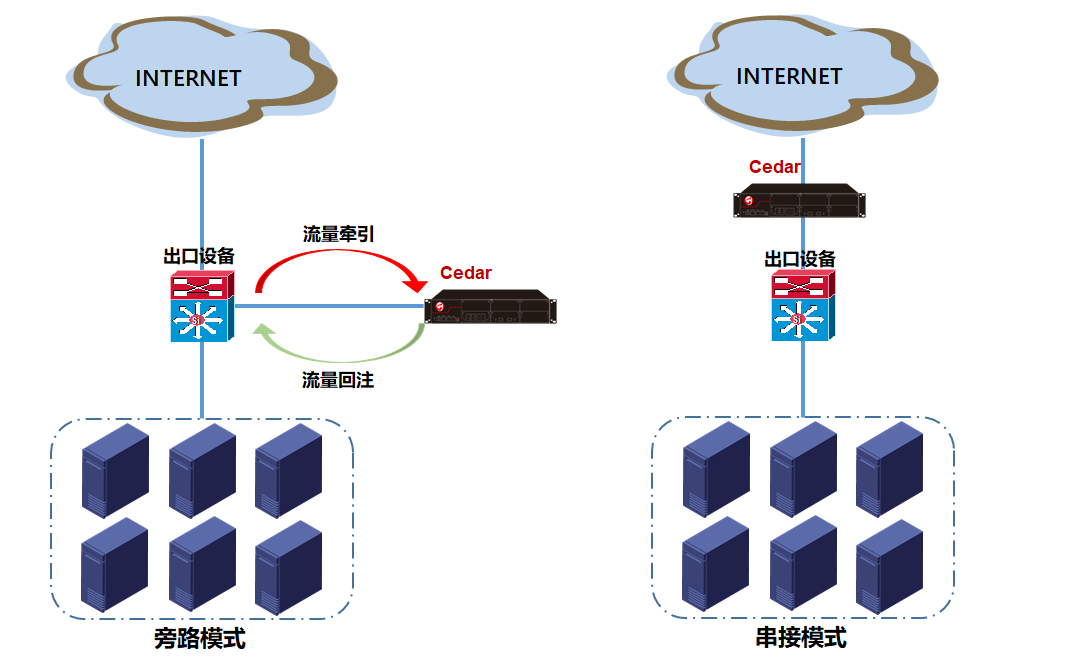

异常流量清洗方案通过部署齐杉科技Cedar DDoS防护系统对流量进行数据流指纹检测,对数据进行深入分析。若发现DDoS异常流量,可通过手动或自动两种方式结合路由技术(如BGP、OSPF等)将被攻击IP的流量牵引到Cedar DDoS异常流量清洗设备上来,Cedar DDoS设备对攻击流量进行识别与清洗,过滤攻击流量后,再通过路由技术(VLAN、GRE等)将清洗后的正常流量回注到网络中,使用户正常的业务流量不受任何影响,保证业务稳定,由此实现异常流量的清洗。并且本方案可采用旁路部署,提升网络可靠性,避免设备故障造成业务中断。

强大数据流指纹(特征字)检测,能彻底过滤各种已知和未知的DDOS攻击。采用基于数据流的状态检测机制,将属于同一数据流的所有包作为一个整体的应用数据看待,构成连接状态表,通过策略表与连接状态表的共同配合,对表中的各个状态加以识别和检测。

用户的业务遭受DDoS攻击时,支持通过BGP、OSPF、RIP、ISIS、LDP、RIP、静态路由等多种路由协议将用户流量动态的牵引到齐杉科技Cedar DDoS异常流量清洗系统来进行清洗,增强的方案的部署能力。

齐杉科技Cedar DDoS异常流量清洗系统支持丰富的网络协议和多种物理接口来实现将清洗后的正常流量重新注入到网络中。可以支持MPLS LSP、MPLS VPN、PBR、VLAN等多种回注方式进行用户流量的回注。

系统全面的Flood防护,支持各种拒绝服务攻击,如:SYN Flood、ACK Flood、ICMP Flood、UDP、HTTP GET Flood 等攻击。系统可针对DNS服务攻击进行防御,针对协议漏洞的畸形包攻击进行防范。

具备快速的数据检索能力,并对已发生的网络行为、应用数据和主机数据进行攻击溯源,针对检索文件进行攻击源IP溯源取证,快速追踪定位到存在安全问题的主机,对该事件进行进一步的核实审查与数据取证。

齐杉科技Cedar DDoS防护系统针对检测和清洗的各种威胁流量,提供丰富的攻击日志和报表统计功能,包括攻击前流量信息、清洗后流量信息、攻击流量大小、时间及排序等信息以及攻击趋势分析等各种详细的报表信息。

◆ 深度防护,满足不同粒度的防护清洗需求。对海量DDoS攻击的净化,以保证核心链路的畅通与带宽利用率,而针对IDC、大客户接入的保护更加重视对于应用层的攻击防护。

◆ 全面清洗,集中管理,统一呈现。通过综合管理平台,不仅能够针对全网DDoS设备集中便捷管理,还能够集中收集全网中DDoS检测、防护设备所获得的攻击处理数据,从而对全网DDoS攻击事件进行集中分析和呈现,掌握全网DDoS攻击防护动态。

◆ 攻击溯源,精准防护。帮助用户了解攻击者,不局限于已知攻击,发现未知的新型网络攻击行为;了解攻击者的意图、实力,针对性采取合适的对策,知道下一步该做什么;指导从预防到响应的整个过程,更好地进行防御,帮助用户建立安全基线,全面降低用户的网络安全风险。

◆ 高可靠性。旁路部署,避免在线模式故障造成的业务中断,同时避免单点故障隐患,高效、可靠处理海量DDOS攻击。

◆ 兼容性强。在具备支持多种流量牵引以及流量回注技术的能力下,极大地适应各类网络结构,杜绝因无法兼容设备的问题而阻碍方案的实施,真正做到以客户为中心。